Sicherheitslücken in Intel CPUs machen umfangreiche Patches erforderlich

Laut einem aktuellen Bericht von heise.de bietet eine massive Sicherheitslücke derzeit Einlass für die unter den Begriffen Meltdown und Spectre bekannt gewordenen Bedrohungen. Die Lücke ist intel-spezifisch. AMD-Prozessoren sind nur zum Teil betroffen. Somit sind allein Intel CPUs von Linux und Windows durch die Angriffe gefährdet. Erforderlich sind aufwendige Sicherheits-Patches, an deren Entwicklung die IT-Spezialisten von Linux und Microsoft derzeit mit aussergewöhnlich hohem Tempo arbeiten.

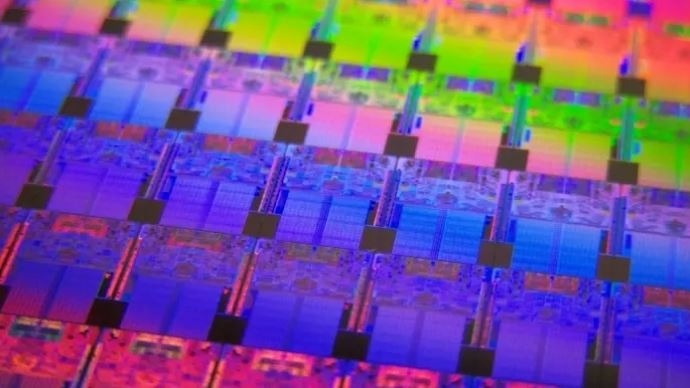

Bildquelle: heise-online

KPTI-Feature erfordert gravierende Kernel Umbaumassnahmen bei Intel CPUs

Allein die Linux KPTI-Patch-Serie (Kernel Page Table Isolation) umfasst mehr als 50 einzelne Patches und macht aufwendige Umbaumassnahmen des Kernels der virtuellen Speicherverwaltung erforderlich. Nicht nur in aktuellen, sondern auch in älteren stabilen Kernel-Versionen soll das Feature nachgerüstet werden.

Schon länger bewährt ist KASLR (kernel address space layout randomization) als Bestandteil gängiger Betriebssysteme. KASLR schützt mittels zufälliger Zuordnung virtueller Adressen zu Prozessen des Betriebssystems und wehrt Angriffe auf Kernel Schwachpunkte bei jedem Reboot ab. Dennoch ermöglichten Techniken wie Double-Page-Fault oder Sidechannel-Angriffe ein Vorbeischleusen von Informationen über geschützte Speicher.

Vor diesem Szenario soll KPTI schützen. Bereits im November 2017 reagierte Microsoft auf die Bedrohung. So wird das KPTI-Prinzip aktuell in Insider-Builds von Windows 10 getestet. Mittels konsequentem page table splitting (Trennung der Seitentabellen Kernel- und User-Space) soll der Schutz nachhaltig greifen.

Performance Einbussen

Infolge des Wechsels der Schnittstellen kommt es zu Performance Einbussen, die variieren können. Ursache kann sein, dass gerade ältere Intel-Prozessoren bei jedem Seitenwechsel eine Art Zwischenspeicher leeren. Neuere Prozessoren können damit besser umgehen und erledigen dies schneller.

Informationen und Updates

Bereits seit längerer Zeit ist bekannt, dass KASLR nicht mehr sicher ist. Hard- und Softwarehersteller reagieren daher aktuell mit umfangreichen Sicherheitsupdates. Auch die grossen Cloud-Anbieter Microsoft und Amazon kündigten erzwungene Reboots ihrer VMs in bis 10. Januar an, um die notwendigen Sicherheits- und Wartungsupdates einzuspielen.

Es ist daher wichtig, jetzt alle empfohlenen Sicherheits-Updates jeweils aktuell einzuspielen und auch Anwendungen immer sehr zeitnah zu aktualisieren.

Hier gelangen Sie zu den Patches von Microsoft

January 3, 2018—KB4056892 (OS Build 16299.192)

Windows-server-guidance-to-protect-against-the-speculative-execution

Wichtige Meldung zu Microsoft Updates vom 10.01.2018:

Laut einer aktuellen Meldung auf Spiegel zieht Microsoft einige Updates zurück, da diese Probleme verursachen. Hier geht´s zur aktuellen Meldung

Keine Sorgen mit unseren Managed Services

Wichtiger Hinweis: Wenn Sie als unser Kunde einen Managed Service haben, so müssen Sie sich um nichts kümmern: Wir übernehmen alles Notwendige für Sie.